GW明けのニュースサイトで話題になってますが、HP作成管理ツール(CMS)のWordPressが利用してるフォントパッケージに、影響範囲の広い脆弱性があるというコトで、WordPressの自動アップデートが一斉に脆弱性対応を行った様子。

基本的には、自動アップデートで問題になるファイルが削除されるらしいですが、気にかかる方、もしくは仕事でWordPressを利用される方は、念のために、問題になるファイルが残っているかチェックしておいてもいいかと思います。

問題になるファイル

問題になるファイルは、実はWordPress本体ではなく、テーマやプラグインに利用しているアイコンフォントパッケージ「Genericons」のファイルに含まれてます。

このアイコンフォントパッケージが標準テーマでも利用されているために、影響範囲が広くなりました。

ですので、「wp-content」以下の「themes」フォルダまたは「plugins」フォルダに「genericons」フォルダがあるかないか?

また、あった場合は、そこに「example.html」という名前のファイルが残っていないかどうかをチェックすればオッケーです。

単一サイトしか運営していないのであれば、あっという間に完了するはず。

複数サイトならツールで検索

自分は、プライベートと仕事でいくつかサイトを運営していますので、ツールで検索してみました。

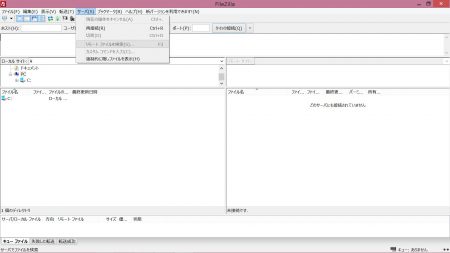

いつも利用しているFTPツールの「FileZilla」に「リモートファイルを検索」という機能があります。

--- ads by google ---

--- end of ads ---

ここに自分の利用しているレンタルサーバーのルートのアドレスを指定。

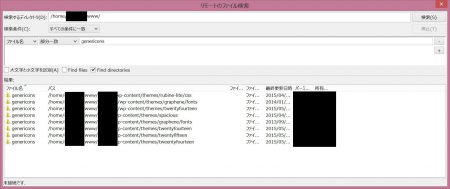

検索条件に「genericons」を指定して、Find directoriesのオプションだけチェックして検索実行します。

いろいろあると時間はかかりますが、おまかせでチェックできるので難しくはありません。

あとは該当するフォルダの中に「example.html」が無いコトを確認すれば完了。

もし残っていれば、削除して完了です。

いちおう、WordPressの自動アップデートで解決してるとは思いますが、念のため。